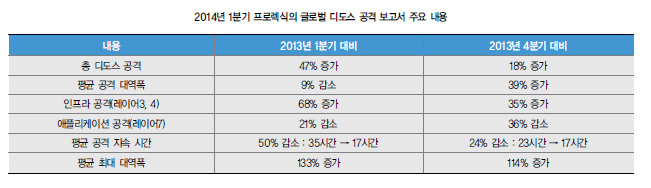

2014년 1분기 프로렉식 글로벌 디도스 공격 보고서 발표

아카마이가 최근 인수를 완료한 디도스(DDoS) 보호 서비스 업체인 프로렉식(Prolexic)의 2014년 1분기 글로벌 디도스 공격 보고서를 발표했다. 프로렉식은 2011년 이래 분기별 디도스 공격 보고서를 발표하며 글로벌 디도스 공격 트렌드에 대한 분석 및 통찰력를 제시해왔다.

아카마이 스튜어트 스콜리(Stuart Scholly) 수석 부사장 겸 보안 부문 제너럴 매니저는 “프로렉식이 관찰해온 바로는 이번 1분기 디도스 공격자가 기존 봇넷 감염 형태의 공격에 덜 의존하며 반사나 증폭 기술을 선호했다”면서 “좀비 컴퓨터의 네트워크를 이용하는 대신, 새로운 디도스 툴킷은 오픈 또는 취약 서버나 디바이스에서 이용할 수 있는 인터넷 프로토콜을 남용했다”고 말했다. 그는 “이에 따라 인터넷이 악의적 공격자에게 주요한 봇넷이 될 것으로 전망된다”고 덧붙였다.

CHARGEN 등 가장 많이 남용

2014년 1분기 글로벌 디도스 공격 보고서 관찰 결과, 프로렉식은 가장 많이 남용된 프로토콜로 캐릭터 제너레이터(CHARGEN), 네트워크 타임프로토콜(Network Time Protocol, NTP)과 도메인 네임 시스템(Domain Name System, DNS)을 꼽았다. 유저 데이터그램 프로토콜(User Datagram Protocol, UDP)에 기반을 둔 이 프로토콜은 공격자의 신분을 감추기 위한 최적의 프로토콜로 증폭 기반의 공격자들이 트래픽 근원지로부터 상대적으로 적은 아웃풋을 요구하면서 타깃에 대량의 데이터를 전송할 수 있다.

절반 이상이 미디어 및 엔터테인먼트에 집중

새롭게 등장한 반사 및 증폭 공격 툴은 강력한 영향력을 미칠 수 있다. 프로렉식의 디도스 제어 네트워크 전역에서 1분기 평균 대역폭은 39%의 상승을 보였으며 이는 가장 큰 규모의 디도스 공격이다. 이 공격은 200 Gbps(초당 기가비트)와 53.5 Mpps(초당 백만 패킷) 이상의 최대 트래픽을 유발하기 위해 기존 봇넷 기반 애플리케이션 공격과 결합한 다중 반사 기술이 수반됐다.

이와 함께 이번 분기 디도스 공격 트래픽의 절반 이상이 미디어 및 엔터테인먼트 분야에 집중됐다. 1분기 활성 디도스 공격 가운데 54%의 악성 패킷이 한 산업분야를 공략하고 있었다.

분석 및 최신 트렌드

최근 디도스 분야의 발전으로 적은 자원으로 더 치명적인 피해를 발생시키는 툴들이 증가하고 있다. 1분기에 발생한 대량의 인프라 기반 공격은 쉽게 이용할 수 있는 디도스 서비스(DDoS-as-a-service)의 디도스 툴을 사용해 발생했다. 악의적인 공격자들이 고안한 이 툴은 숙련되지 않은 다수의 공격자에게 전달돼 더욱 강력한 영향력과 편의를 제공했다.

예를 들어 1분기는 반사 기술을 지원하는 손쉬운 디도스 공격 툴로 인해 NTP 반사 공격이 급증했다. NTP 플러드 방식은 이전 분기에는 모든 공격의 1% 미만을 차지했지만, 현재 디도스 공격자에게 끊임없는 인기를 얻고 있는 신 플러드(SYN Flood) 공격과 거의 비슷한 수준까지 상승했다. 또한 2013년 1분기에는 감지되지 않았던 CHARGEN과 NTP 공격벡터는 2014년 1분기 총 인프라 공격의 23%를 차지했다.

한편 아카마이는 2014년 2월 프로렉식의 인수 절차를 완료했으며 프로렉식과 공동으로 인터넷을 통해 유입되는 애플리케이션 계층, 네트워크 레이어 및 데이터 센터 공격에 대응해 기업의 웹 및 IP 인프라를 보호하도록 설계된 종합 보안 솔루션 포트폴리오를 고객에게 제공할 계획이다.

<저작권자(c)스마트앤컴퍼니. 무단전재-재배포금지>